Nell’era sempre più connessa e digitalizzata in cui viviamo, l’importanza del digital marketing è diventata innegabile. Le aziende di ogni settore si sono rapidamente adattate all’ambiente online per raggiungere un pubblico globale e costruire relazioni significative con i clienti. In questa cornice, i corsi di digital marketing sono emersi come risorsa cruciale per individui e imprese che cercano di navigare nel mondo in continua evoluzione del marketing digitale.

La Trasformazione Digitale e l’Emergere del Digital Marketing

Negli ultimi due decenni, il panorama del marketing è stato sconvolto dall’avvento delle tecnologie digitali. Le tradizionali strategie di marketing si sono fuse con nuove metodologie online, creando una sinergia che ha rivoluzionato il modo in cui le aziende raggiungono e coinvolgono i propri clienti. Questo cambiamento di paradigma è noto come trasformazione digitale e ha dato origine al campo del digital marketing.

Il digital marketing abbraccia una vasta gamma di strategie, tra cui social media marketing, search engine optimization (SEO), pay-per-click advertising (PPC), content marketing e molto altro. Queste tattiche si basano sull’uso intelligente delle piattaforme digitali e degli strumenti online per promuovere prodotti, servizi o messaggi aziendali. A misura che il digital marketing è diventato sempre più essenziale, l’interesse per l’apprendimento di queste abilità è cresciuto in modo esponenziale, dando vita alla proliferazione dei corsi di digital marketing.

L’Importanza dei Corsi di Digital Marketing

I corsi di digital marketing si sono affermati come una via privilegiata per ottenere competenze chiave in questo campo in rapida evoluzione. Data la complessità delle diverse strategie e l’ampia varietà di strumenti disponibili, acquisire conoscenze tramite corsi strutturati può fare la differenza tra una campagna di successo e un risultato deludente.

Uno dei vantaggi fondamentali dei corsi di digital marketing è la possibilità di apprendere da esperti del settore. Molti corsi sono tenuti da professionisti con anni di esperienza pratica nel campo, che condividono le loro conoscenze e competenze con gli studenti. Questo approccio offre una prospettiva reale sulle sfide e le opportunità che il mondo del digital marketing presenta.

Inoltre, i corsi di digital marketing spesso includono esercitazioni pratiche e progetti che consentono agli studenti di applicare le conoscenze acquisite in situazioni reali. Questo apprendimento hands-on è cruciale, poiché il digital marketing richiede una comprensione approfondita delle dinamiche online e la capacità di adattarsi rapidamente ai cambiamenti nell’ambiente digitale.

Diversità dei Corsi di Digital Marketing

I corsi di digital marketing sono disponibili in una varietà di formati, dalla formazione online autogestita ai programmi accademici completi. Questa diversità permette agli studenti di scegliere l’opzione più adatta alle loro esigenze, orari e obiettivi di carriera.

- Corsi Online Autogestiti: Questi corsi sono disponibili su piattaforme e-learning e consentono agli studenti di apprendere a proprio ritmo. Sono ideali per coloro che hanno impegni lavorativi o personali e desiderano flessibilità nell’apprendimento.

- Corsi Intensivi: Questi corsi concentrati sono spesso offerti da istituti accademici o organizzazioni specializzate. Sono progettati per fornire un’immersione rapida nelle competenze chiave del digital marketing.

- Programmi Accademici: Molte università offrono programmi completi in digital marketing, che possono culminare in diplomi o lauree. Questi programmi offrono una formazione approfondita e possono essere una scelta ideale per coloro che cercano una carriera a lungo termine nel settore.

- Webinar e Workshop: Molte aziende e professionisti del settore offrono webinar e workshop che si concentrano su aspetti specifici del digital marketing. Queste sessioni possono essere utili per chi desidera approfondire argomenti specifici senza impegnarsi in un corso completo.

Le Competenze Offerte dai Corsi di Digital Marketing

I corsi di digital marketing offrono una vasta gamma di competenze che si estendono ben oltre la mera promozione online. Alcune delle competenze più importanti incluse in questi corsi sono:

- SEO e Ottimizzazione dei Motori di Ricerca: Imparare a migliorare la visibilità di un sito web nei motori di ricerca è fondamentale per attirare il traffico organico.

- Social Media Marketing: Acquisire competenze nel gestire efficacemente le piattaforme social per raggiungere e coinvolgere il pubblico di riferimento.

- PPC Advertising: Capire come creare e gestire campagne di annunci a pagamento su piattaforme come Google Ads e social media.

- Content Marketing: Apprendere come creare contenuti di valore che attirino, coinvolgano e informino il pubblico.

- Email Marketing: Acquisire abilità nell’elaborazione di strategie di marketing tramite email che siano pertinenti e coinvolgenti.

- Analisi e Monitoraggio: Imparare a utilizzare strumenti di analisi per valutare l’efficacia delle campagne e apportare miglioramenti basati sui dati.

- Gestione dei Social Media: Comprendere come pianificare, creare e pubblicare contenuti sui social media in modo coerente.

Il Futuro dei Corsi di Digital Marketing

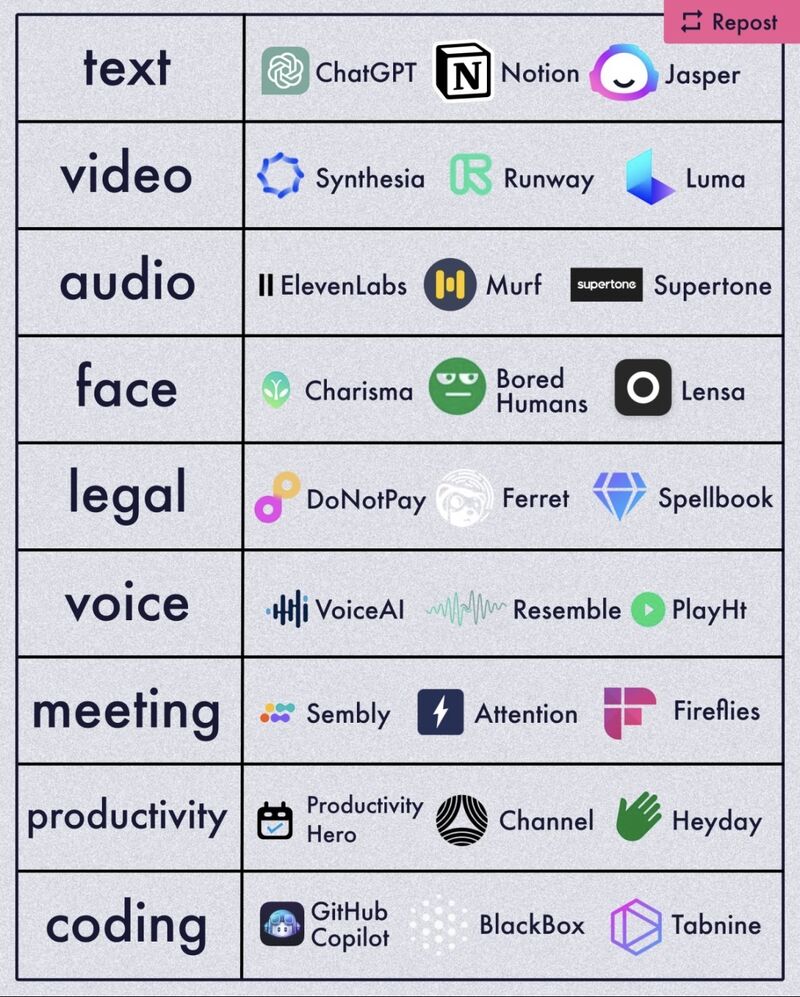

Con il rapido avanzamento delle tecnologie e la costante evoluzione delle piattaforme digitali, i corsi di digital marketing continueranno ad adattarsi alle nuove sfide e opportunità del settore. L’IA, l’automazione e le tendenze emergenti come la realtà aumentata e la realtà virtuale saranno probabilmente incorporate nei corsi futuri, in modo da preparare gli studenti alle richieste in evoluzione del mondo digitale.

In conclusione, l’impatto del digital marketing è evidente in tutti gli aspetti della nostra vita quotidiana, sia come consumatori che come imprenditori. I corsi di digital marketing si sono rivelati strumenti essenziali per affrontare questa nuova realtà, fornendo le competenze necessarie per navigare con successo nell’oceano digitale in continua evoluzione.

L’accessibilità e la flessibilità dei corsi di digital marketing li rendono adatti a una vasta gamma di individui. Sia che si tratti di professionisti che cercano di ampliare le proprie competenze per restare competitivi sul mercato del lavoro, imprenditori che desiderano promuovere i loro prodotti o servizi online o studenti che cercano di intraprendere una carriera nel marketing digitale, questi corsi offrono un percorso chiaro per l’acquisizione di competenze cruciali.

Tuttavia, è importante notare che l’efficacia di questi corsi dipende in gran parte dall’impegno e dall’applicazione pratica degli studenti. Il mondo del digital marketing è estremamente dinamico e in costante evoluzione, quindi è essenziale che gli studenti si mantengano aggiornati sulle ultime tendenze e sviluppi.

Infine, mentre i corsi di digital marketing possono fornire una base solida, l’esperienza pratica è insostituibile. Sperimentare con diverse strategie, testare approcci e analizzare i risultati è ciò che permette agli individui di sviluppare un’intuizione profonda nel funzionamento del marketing digitale. La combinazione di conoscenze teoriche e competenze pratiche è ciò che distingue i veri esperti di digital marketing.

In definitiva, i corsi di digital marketing rappresentano un’opportunità senza precedenti per gli individui di acquisire le competenze necessarie per avere successo nell’era digitale. Con l’evoluzione costante della tecnologia e delle piattaforme online, l’apprendimento nel campo del digital marketing diventa un processo continuo. Gli individui che sono disposti ad adattarsi, imparare in modo continuo e sperimentare nuove strategie avranno sicuramente un vantaggio competitivo nel mondo sempre più digitalizzato in cui viviamo.

In questo mondo in cui le informazioni e le connessioni si propagano istantaneamente attraverso la rete, l’arte del digital marketing è diventata una forza trainante in ogni settore. Con i corsi di digital marketing che fungono da guide e alleati, gli individui hanno l’opportunità di padroneggiare questa arte e contribuire in modo significativo al successo delle aziende e alla loro crescita personale. Non importa quale sia il punto di partenza, ciò che conta è la volontà di imparare, adattarsi e prosperare nell’ambiente digitale in rapida evoluzione.

Nell’attuale scenario in continua evoluzione, i corsi di digital marketing sono diventati una risorsa imperativa per individui e aziende che aspirano a navigare con successo nel vasto oceano dell’ambiente digitale. La rapidità con cui la tecnologia ha trasformato il panorama del marketing è impressionante, e i corsi di digital marketing si presentano come veri e propri faro guida in questo contesto mutevole.

L’innovazione digitale ha spazzato via i paradigmi tradizionali, portando con sé nuove opportunità e sfide. In questo contesto, i corsi di digital marketing riempiono un vuoto cruciale, fornendo una formazione strutturata e completa su come sfruttare al meglio le piattaforme e gli strumenti digitali per promuovere prodotti, servizi e messaggi. Il vantaggio più rilevante dei corsi di digital marketing è la possibilità di apprendere da esperti del settore, che condividono le loro esperienze di vita reale e le migliori pratiche.

L’ascesa dei corsi di digital marketing non è una sorpresa, dato che il mondo degli affari si sta spostando rapidamente online. L’accessibilità e la flessibilità dei corsi online autogestiti, che permettono agli studenti di progredire a proprio ritmo, si sono dimostrati particolarmente attraenti per coloro che hanno impegni professionali e personali da gestire. Allo stesso modo, i corsi intensivi offerti da istituti accademici o esperti del settore sono una scelta preferita per coloro che cercano un’apprendimento immersivo e veloce.

Tuttavia, non si tratta solo di acquisire conoscenze teoriche. I corsi di digital marketing spesso integrano esercitazioni pratiche e progetti, consentendo agli studenti di mettere in pratica ciò che hanno imparato. Questa formazione hands-on è cruciale in un campo che richiede non solo una comprensione teorica, ma anche la capacità di adattarsi rapidamente a un paesaggio digitale in continua evoluzione.

Il repertorio di competenze offerto da questi corsi è ampio e versatile. Dal miglioramento della visibilità sui motori di ricerca attraverso la SEO all’abilità di creare contenuti coinvolgenti e condivisibili tramite il content marketing, le competenze acquisite sono direttamente applicabili e preziose per le imprese in tutte le fasi della loro crescita. Inoltre, l’analisi dei dati e la valutazione dell’efficacia delle strategie sono componenti essenziali del processo decisionale basato sui dati che domina il mondo del marketing moderno.

La scalabilità dei corsi di digital marketing è un altro elemento cruciale. Dalla formazione individuale ai programmi accademici completi, c’è un’ampia varietà di opzioni disponibili. Questa diversità di scelta consente agli studenti di trovare il percorso più adatto alle loro necessità, obiettivi e stili di apprendimento.